Notizie

PR

Business & People 04/02/2026

Business Continuity e Risk Assessment degli impianti di sicurezza, una guida gratuita

Qualsiasi organizzazione vive quotidianamente una serie di piccoli o grandi rischi che limitano la “Business Continuity”. Al cuore del sistema di gestione stanno le valutazioni di impatto sull’attività e le procedure per mitigare...

Tecnologie 03/02/2026

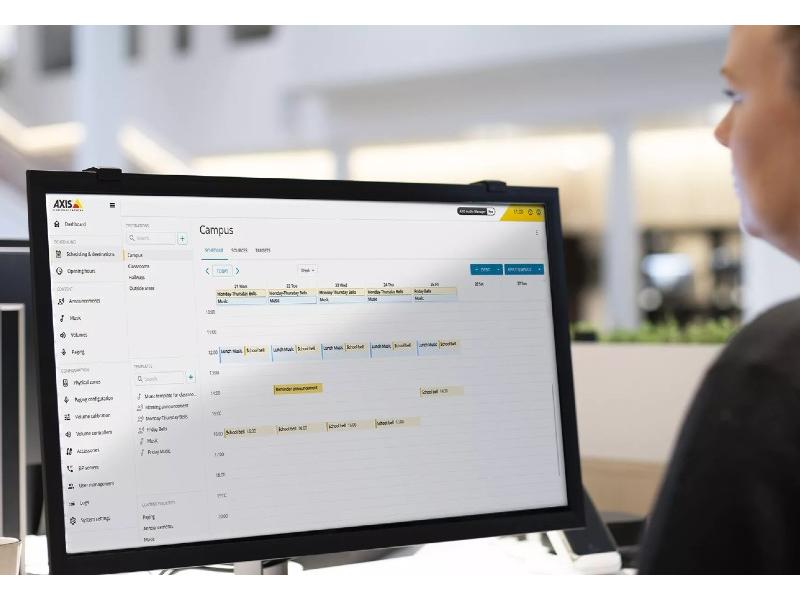

AXIS Audio Manager Pro, nuova versione del software di gestione audio di livello enterprise

Con il recente rilascio di AXIS Audio Manager Pro versione 5.0, Axis lancia un'integrazione più completa e ricca di funzionalità con AXIS Camera Station Pro. Utilizzando la vista mappa o la suddivisione dell'immagine in AXIS Camera Station versione...

Cyber Security 01/02/2026

Digital Networks Act: la protezione degli utenti al centro della nuova strategia europea

La Commissione europea ha presentato ieri la proposta di Digital Networks Act (DNA), un intervento normativo destinato a ridefinire il quadro regolamentare delle reti digitali in Europa. Pur trattandosi di una misura ampia, uno degli aspetti centrali...

Business & People 30/01/2026

Etica e Blockchain: fiducia, limiti e responsabilità

La blockchain, nata per l’utilizzo sicuro e decentralizzato di Bitcoin e altre criptovalute, oggi ha applicazioni che vanno ben oltre la gestione di monete virtuali: è una tecnologia capace di trasformare il modo in cui scambiamo valore, informazioni...

Business & People 29/01/2026

La tassonomia cyber degli incidenti secondo ACN o CSIRT?

Il documento, intitolato "La Tassonomia Cyber dell’ACN" (TC-ACN), pubblicato a novembre 2025, è una guida operativa che definisce “il linguaggio comune per lo scambio di informazioni relative a eventi e minacce di cybersicurezza”....

W la Privacy 27/01/2026

Diminuisce la fiducia degli utenti nei confronti dell’intelligenza artificiale

Le aziende che decidono di effettuare investimenti nell’intelligenza artificiale pensando di ottimizzare i propri processi produttivi e al tempo stesso risparmiare risorse, devono fare i conti con non poche sfide, da non trascurare. Tra le più...

Business & People 24/01/2026

Comnet entra nel portafoglio Aikom: soluzioni di connettività industriale per infrastrutture critiche

Aikom Technology amplia il proprio ecosistema di soluzioni introducendo nel portafoglio il brand Comnet, realtà internazionale specializzata nella progettazione di tecnologie per la connettività industriale ad alte prestazioni. L’accordo rafforza...

Business & People 23/01/2026

Personale: da costo a investimento con l’aggregatore aziendale

La consulenza aziendale si concentra spesso sui numeri, in particolare sul controllo di gestione, con l’obiettivo di far tornare i conti, tagliare le spese e semplificare i costi. Leggendo proprio i bilanci, però, emerge chiaramente che la voce...

W la Privacy 21/01/2026

La gestione degli incidenti secondo la NIS2 in relazione ai dati personali

La gestione degli incidenti secondo la Direttiva NIS2 presenta diverse complessità. Questo tema è stato affrontato ed è in continuo aggiornamento in numerose comunicazioni pubblicate sotto forma di linee guida, FAQ e deliberazioni dell’Autorità...

Business & People 20/01/2026

Protezione perimetrale: errori da non fare

Scegliere la tecnologia giusta è solo metà del lavoro. L’altra metà – spesso quella che fa davvero la differenza – è l’installazione. Perché anche il sistema più avanzato può trasformarsi in un investimento sprecato...

Cyber Security 20/01/2026

Sentinel One: migliore prima linea di difesa informatica con l'approccio ITDR e zero trust basato su AI

I cyber attack alle identità evolvono rapidamente: non si limitano più al furto di credenziali, ma prendono di mira l’intera infrastruttura. Gli aggressori compromettono i provider delle identità, sfruttano token OAuth (credenziali utilizzate...

W la Privacy 19/01/2026

ISO 27001 e privacy: un binomio strategico per la governance del dato

Nel pieno della trasformazione digitale, la protezione delle informazioni non rappresenta più un elemento accessorio, bensì una condizione imprescindibile per qualunque organizzazione che voglia garantire affidabilità, continuità operativa e rispetto...

Cyber Security 17/01/2026

Cisco Talos: come l’iIA generativa sta cambiando il panorama della cybersecurity

E' profondo il cambiamento che l’intelligenza artificiale generativa sta determinando nel mondo del lavoro. Lo è al punto che il suo impatto può essere percepito in diversi ambiti della vita quotidiana: tanto le aziende quanto le singole persone...

Business & People 16/01/2026

G7 Privacy: piano d’azione 2026 per un’innovazione responsabile

Con l’adozione di un documento sulla libera circolazione dei dati e del Piano d’azione 2026, si è conclusa nelle scorse settimane la presidenza canadese del G7 delle Autorità di protezione dei dati. Dopo l’appuntamento a Ottawa, i...

Eventi 15/01/2026

Al via la 94° edizione del Master per Esperto Privacy aggiornato con gli impatti operativi dell’AI

La prima edizione del 2026 del Master per Esperto Privacy si terrà a partire 27 gennaio prossimo. Il corso è aggiornato con gli impatti operativi dell’intelligenza artificiale (AI Act e Legge 132/2025), valido ai fini della certificazione di...

Videosorveglianza, Privacy, Cybersecurity e NIS2

WebinarEthos Academy

La cybersicurezza dei sistemi di videosorveglianza

Corso riconosciuto da TÜV Italia

Norme CEI

Ethos Academy

Corsi in programmazione riconosciuti per il mantenimento e la preparazione alla certificazione TÜV Italia

WebinarLa Norma CEI 64-8

Secsolution

Il podcast

Scenari, tecnologia e formazione sulla sicurezza in formato audio